如何有效地认证BitP网络:完整指南

- By 比特币钱包下载

- 2025-12-08 23:50:44

引言

在现代互联网环境中,网络安全显得尤为重要。随着区块链技术的迅猛发展,BitP作为一种新兴的网络协议,其认证过程也引起了广泛关注。本文将详细探讨如何有效地认证BitP网络,包括其工作原理、流程及注意事项,为用户提供全面的理解和指导。

BitP网络的基本概念

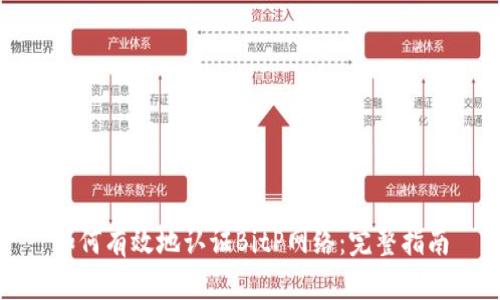

在深入探讨BitP认证网络的具体方法之前,了解BitP的基本概念是非常重要的。BitP(比特路径)是一种基于区块链技术的网络协议,旨在提供安全、透明和去中心化的数据传输服务。它将数据分散存储在多个节点上,确保即使某个节点遭到攻击,整个网络依然可以正常运作。BitP的设计初衷是为了保护用户数据的安全性,并通过去中心化的特点降低单点故障的风险。

BitP网络认证的重要性

在进行BitP网络认证之前,理解其重要性至关重要。认证的目的是确保网络用户和节点的身份是真实可信的。这对于防止网络诈骗、提升安全性以及维护用户隐私都起着关键作用。通过有效的认证,网络可以有效地预防恶意行为,如伪造身份、数据篡改等问题,从而提升整个网络的信任度和安全性。

如何认证BitP网络

认证BitP网络的流程通常分为几个关键步骤,下面将逐一进行详细讲解:

步骤一:身份验证

身份验证是认证过程的第一步。在BitP网络中,用户需要提供一定的身份信息,这些信息将会存储在区块链上,以确保不可篡改性。用户可以通过提供电子邮件、手机号码等信息进行验证。通过多重认证机制(如双因素认证)可以进一步提高身份验证的安全性。

步骤二:节点注册

用户在完成身份验证后,需要在BitP网络中注册节点。节点注册是为了确保网络中的每一个参与者都是经过验证的。这一过程通常涉及到提交相关的注册信息,包括节点的公共密钥等。这些信息将用于后续的通信与数据传输中,以确保信息的安全性。

步骤三:数据加密

认证完成后,数据的加密将是保护用户隐私的关键步骤。BitP网络采用高强度的加密算法来保护传输的数据,确保数据在传输过程中无法被窃取或篡改。每一笔交易都会生成唯一的加密哈希值,用于验证交易的有效性和完整性。

步骤四:持续监控

为了确保网络的安全性,BitP系统通常会实施持续的网络监控。这包括对所有节点的活动进行实时监测,以便及时发现可疑行为。此外,网络会对任何异常行为进行日志记录,以便后续进行分析和审计。

步骤五:审计和反馈

最后,定期的网络审计也是BitP认证的一个重要环节。通过对网络活动和用户行为的审核,确保所有操作都是合规和合法的。用户反馈也是一个重要的组成部分,通过收集用户的意见和建议,进一步提升BitP网络的安全性和用户体验。

相关BitP网络的安全性如何保障?

BitP网络的安全性主要保障来自于其去中心化的架构和强大的加密技术。去中心化的结构使得单一节点的攻击难以对整个网络造成威胁,而强大的加密技术则保证了数据在传输过程中不被窃取。此外,网络实施的持续监控和定期审计也为安全性提供了保障。用户在使用BitP网络时,应定期更新身份信息,并启用多重认证,以增加安全层级。

相关如何选择合适的身份验证方式?

选择合适的身份验证方式需根据用户的实际需求和安全级别来决定。通常情况下,使用电子邮件和手机号码的双重验证是一种较为普遍且安全的方法。同时,例如生物识别技术(指纹识别、面部识别等)也在越来越多的场合中得到应用。用户在选择身份验证方式时,还需考虑到易用性、便捷性与安全性的平衡。

相关BitP网络对于新用户友好吗?

对于新用户来说,BitP网络的友好程度取决于其使用界面的设计以及用户指南的完善程度。一个用户友好的BitP平台应具备简单直观的注册流程,清晰的操作步骤和提供详细的FAQ(常见问题解答)以及客制化的客户服务支持。新用户在首次使用时,可以通过官方文档或社区支持获得快速的帮助和指导。

相关BitP网络的未来发展方向?

BitP网络的未来发展方向主要集中在增强安全性、扩展功能和提升用户体验几个方面。随着用户需求的不断变化,BitP有可能实现更多的跨平台支持、与其他技术的结合(如IoT、人工智能等)以及完善的移动端解决方案。此外,在合规性和法律法规日益严格的背景下,BitP网络也需要时刻关注合规性的变化,以确保其持续发展的合法性和稳定性。

相关是否所有用户都适合使用BitP网络?

虽然BitP网络在安全性和去中心化方面有其独特的优势,但并非所有用户都适合使用这一网络。对于某些技术水平较低或对区块链了解不深的用户,BitP网络的使用门槛可能较高,可能会感到难以驾驭。用户在选择是否使用BitP网络时,需要根据自身的技术背景、实际需求和对于网络安全的重视程度来判断。

相关如何保障BitP网络的可扩展性?

保障BitP网络的可扩展性需要从架构设计和技术实现两方面入手。架构上,BitP网络应采用模块化设计,允许在未来根据需求增加功能或性能的提升。技术上,应采用高效的共识机制与智能合约等技术手段,以实现更高的交易效率和更多的使用场景。此外,BitP还需不断与技术前沿接轨,紧跟技术发展的步伐,确保长期的可扩展性。

综上所述,BitP网络的认证过程虽然复杂,但通过认真了解认证流程和方法,用户可以有效保障自己的网络安全。希望本文为您理解和使用BitP网络提供了有价值的信息。